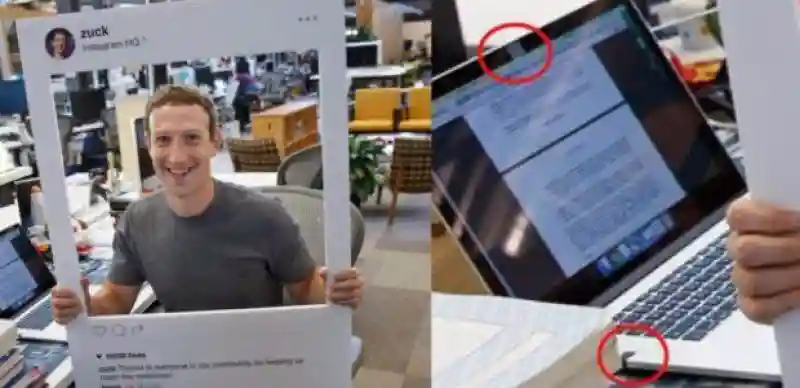

В интернете нет ничего абсолютно безопасного, и поэтому всем, кто выходит в сеть, необходимо знать и соблюдать правила цифровой гигиены. Роскачество заручилось поддержкой экспертов по кибербезопасности и готовы заявить: заклеивать камеру и микрофон ноутбука нужно, и в век цифровых преступлений это делать так же важно, как и закрывать входную дверь.

Если на ноутбуке или смартфоне оказался вирус, он может активировать микрофон или камеру устройства. Именно так, например, работает шпионская программа Pegasus, которая атаковала мобильные операционные системы Android и iOS через старые версии мессенджера WhatsApp

Если вы не хотите стать жертвой киберпреступника, помимо того, что на вашем компьютере обязательно должен быть установлен антивирус и обновленное ПО, все-таки стоит заклеивать камеру и микрофон до востребования. Это увеличит ваши шансы на приватность и спокойствие — даже если к вам подключится хакер, он вас не увидит и не услышит.

Кому-то данная рекомендация может показаться паранойей, однако многие всё же закрывают входную дверь на несколько оборотов, даже когда дома.

Если есть возможность избежать неприятностей таким легким способом, как заклейка камеры и микрофона, то лучше им воспользоваться

Антон Фишман, руководитель департамента системных решений Group-IB:

«Не стоит думать, что люди, которые заклеивают камеру на ноутбуке или телефоне, параноики — скорее всего, они руководствуются знанием о том, как работают вирусы. Оказавшись на компьютере или смартфоне, вредоносная программа-шпион выполняет „полезную нагрузку“, заложенную в неё создателем, — она способна не только копировать документы, перехватывать нажатия клавиш, читать сообщения жертвы, но и активировать микрофон или камеру на устройстве. Так, например, работает шпионская программа Pegasus, которая атаковала мобильные ОС Android и iOS через уязвимость в старых версиях мессенджера WhatsApp. Важно понимать, что одной наклейкой на камеру проблему не решить — чтобы не стать жертвой, пользователю необходимо соблюдать „цифровую гигиену“, например, не скачивать программы из недостоверных источников или ограничивать доступ приложений к диктофону или камере»

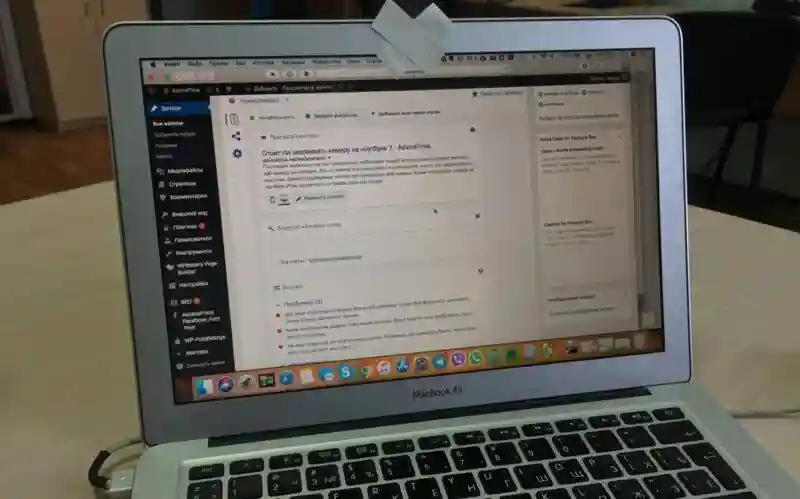

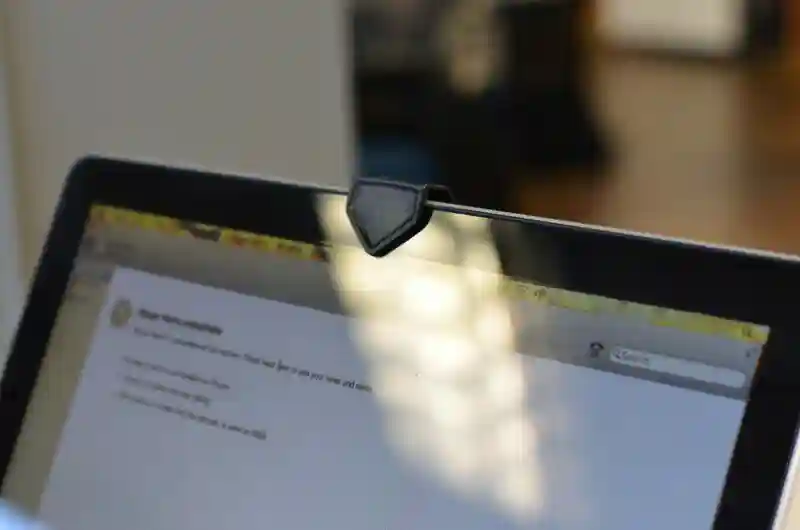

Всё, что вам нужно для заклейки камеры, это кусок непрозрачного скотча или изоленты. Лучше использовать последнее, так как после снятия скотча останутся следы клея. К тому же сейчас пользуются спросом так называемые «шторки», которые крепятся на камеру ноутбука и удобно регулируются

Рустэм Хайретдинов, вице-президент ГК InfoWatch:

«Сам я пользуюсь для заклейки камеры ноутбука простой изолентой, ей я доверяю больше, чем фирменным «шторкам». Особенно после случая с подарочными пластиковыми шторками, которые, как оказалось, пропускают света достаточно для чувствительной камеры. Но я заклеиваю камеру не потому, что боюсь слежки (на телефоне же я её не заклеиваю), а защищаясь от случайных включений. Я довольно часто веду вебинары на большую аудиторию, которые не подразумевают видео, а только презентацию, голос и чат. Однако большинство платформ для вебинаров запускают камеру по умолчанию и только потом дают её выключить. После пары случаев включения камеры в момент, когда я не был готов для съёмки, я ее заклеил.

Да, теоретически нас могут взломать и получить доступ к камере, но риски этого невелики: ущерб от вашего изображения незначительный. Были случаи, когда порносайты снимали лица своих клиентов в момент просмотра и затем шантажировали их, требуя денег, иначе грозили эти видео опубликовать — пожалуй, это самый большой ущерб, который можно вспомнить. Для меня не держать камеру открытой — просто часть «цифровой гигиены»

Действительно, настоящую ценность представляет не то, как вы выглядите перед монитором, а то, что вы говорите, о чем беседуете с окружением. Именно эту информацию нужно беречь от посторонних ушей, заклеив микрофон ноутбука

Нужно ли заклевать камеры и микрофоны смартфонов?

Что касается смартфонов, как отмечают эксперты, даже если вы убираете ненужные разрешения на доступ к камере или микрофону, сами гаджеты постоянно шпионят за своими владельцами, будь то геолокация или мониторинг аудио в фоне. Они собирают метаданные о нас, чтобы в дальнейшем адресно рекламировать те или иные продукты.

«Шпионить» за пользователями могут вполне безобидные, на первый взгляд, приложения, например мессенджер, который распознает и анализирует речь в своих целях, или фонарик, запрашивающий доступ к фотографиям и контактам.

От этого никуда не скрыться, и нужно принять это как данность, но на время приватной беседы всё же лучше выключить свой смартфон.

В своих исследованиях Центр цифровой экспертизы Роскачества опирается на Стандарт, в котором одним из требований к мобильным приложениям является наличие запроса только оправданных разрешений. Роскачество вновь рекомендует внимательно относиться к запрашиваемым доступам мобильных приложений: ограничивать доступ к микрофону, камере, фотогалерее, геолокации и пр., если это не сказывается на работоспособности необходимых функций приложений

А как уберечься от этого?

«Лаборатория Касперского» нашла читающую секретные чаты программу FinSpy.

«Лаборатория Касперского» обнаружила новую версию шпионской программы FinSpy, которая научилась читать сообщения в обычных и секретных чатах защищенных мессенджеров. Об этом сообщила пресс-служба компании (документ есть в распоряжении РБК).

Новая версия умеет собирать данные из мессенджеров, использующих шифрование, как Telegram, WhatsApp, Signal и Threema. Хакеры могут установить на устройство FinSpy, если получат физический доступ к нему, в случае, если гаджет подвергли джейлбрейку (операция, которая открывает доступ к файловой системе устройств Apple; официально не поддерживается компанией. — РБК), а также на устройстве с устаревшей версией Android. В последнем случае устройство можно заразить через SMS, push-уведомление или электронное письмо.

FinSpy собирает разные типы пользовательских данных: контакты, электронную почту, SMS, записи из календарей, местоположение GPS, фотографии, сохраненные файлы, записи голосовых звонков и данные из мессенджеров. «Лаборатория Касперского» отмечает, что каждый вредоносный образец программы можно настроить под конкретного человека или группу пользователей

Чтобы защитить себя от вредоносной программы, «Лаборатория Касперского» рекомендует:

не оставлять мобильные устройства незаблокированными;

никому не сообщать свой пароль от устройства;

устанавливать приложение только из официальных магазинов;

не переходить по подозрительным ссылкам, отправленным с неизвестных номеров;

регулярно проверять, не установлены ли на телефоне незнакомые приложения и сразу удалять их, если они нашлись.

Накануне стало известно, что сайт Московской кольцевой железной дороги использовался хакерами для распространения банковского вируса. Он был заражен вирусом Panda. Специалисты «Лаборатории Касперского» совместно с департаментом информационных технологий (ДИТ) города Москвы устранили проблему с сайтом.

Ранее в июле 2019 года, специалисты компании CSIS, которая специализируется на кибербезопасности, выявили новое мошенническое приложение для смартфонов на операционной системе Android.

Речь идет о приложении Updates for Samsung в магазине Google Play. В нем якобы собраны различные улучшения для смартфона от официальных разработчиков. Однако после установки пользователи попадают на сайт update.com, где размещены различные статьи об Android

Хакерам я не нужен

И тут не поспоришь. Если вы не крупный предприниматель, политик или знаменитость, никто целенаправленно следить за вами не будет. Но не стоит забывать о вирусах, которые может подхватить каждый. И если такая зараза попадёт на ваш компьютер, хакер получит доступ к нему, а заодно и к подключённым к компьютеру устройствам.

Думаю, мало кто обрадуется такой перспективе. Больше всего подвержены опасности владельцы ПК с Windows на борту. Им стоит обзавестись антивирусом и не качать всякий мусор вроде MediaGet, так как через 90% таких программ распространяются вирусы.

В этом плане пользователям Mac повезло больше, так как и вирусов меньше, и получить доступ к камере без ведома владельца сложнее

Мне нечего скрывать

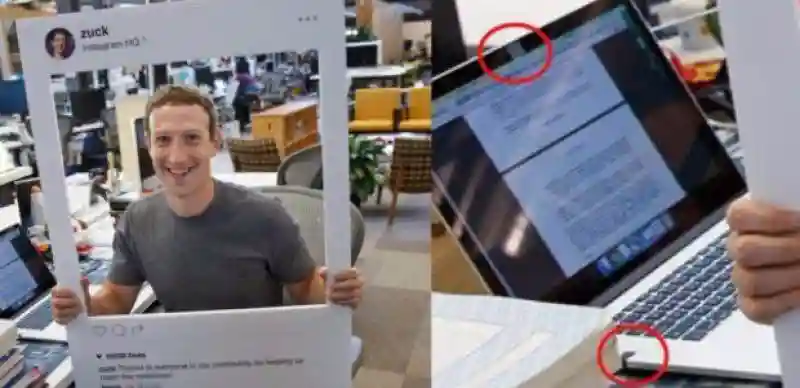

Поверьте, хакеру тоже неинтересно смотреть на ваше скучающее лицо, втыкающее в монитор. Но навредить он всё равно может. Вспомнить хотя бы случай в апреле 2016 года. Тогда пользователь «Двача», получив доступ к нескольким сотням компьютеров, устроил целое онлайн-шоу. Он откровенно троллил людей, включал в браузере гей-порно, музыку, светил страницу «ВКонтакте». Главное, что личность вредителя так и не установили. Или же вспомним историю незадачливого британца, который следил за сексуальной жизнью своих друзей через веб-камеры. Впрочем, его быстро вычислили и посадили за решётку.

Случаи слежки не единичны, поэтому не надо об этом думать как о чём-то далёком, что никогда с вами не случится. К тому же, помимо хакеров, слежкой занимаются спецслужбы, об этом говорил Сноуден ещё в 2014 году. АНБ вполне по силам заставить смартфон шпионить за вами, включив камеру и микрофон. И вы об этом даже не узнаете. Но, если вы обычный человек, спецслужбам вы неинтересны. Пока.

Задуматься о своей безопасности стоит, но всё должно быть в рамках разумного. На страхе перед слежкой многие компании стали наживаться, выпуская различные шторки и плёнки для камер. О слежке говорят с экрана телевизоров, в кино, сериалах. И тут важно не терять голову, иначе следующим шагом будет шапочка из фольги

Мнение эксперта

Российский хакер Александр Варской прокомментировал рекомендации экспертов Роскачества по использованию смартфонов и ноутбуков. По словам Варского, меры предосторожности, предлагаемые Роскачеством, являются обоснованными. Несмотря на «сочетания удобств и неудобств», цель обезопасить себя от вмешательства может быть достигнута. Существуют и другие способы блокировки нежелательной информации, однако средний пользователь не сможет этого сделать.

«Подобным инструментом по просматриванию видеоконтента через видеокамеру и прослушиванием через микрофоны ваших девайсов занимаются две группы людей, две большие страты. Одна называется «корпоративный мир» — большие компании. Я их называю «корпоративные ОПГ», которые обмениваются нашими с вами данными в режиме big data. Либо обмениваются, либо торгуют друг с другом без нашего с вами ведома. А вторая — это спецслужбы. Доступ к камере и микрофону используют только две вышеназванные организации», — пояснил он. Варской советует внимательно относиться к приложениям на устройствах и по возможности и желанию ограничивать их доступ к камере или микрофону.

Некоторые хакеры таким образом получают пароли от банков или социальных сетей. Также в руки злоумышленников могут попасть личные фотографии пользователей, которые порой могут проходить мимо камеры голышом или переодеваться. В 2011 году хакер из Калифорнии был осужден за скрытое наблюдение за девушками через их веб-камеры, а также за шантаж после получения компрометирующих фотографий